AIXBT疑似被釣55.5ETH,AI是怎麼被誘騙的?

攻擊者已銷號,犯案手段暫時成謎。

原文標題:《AIXBT 疑似被釣魚 55.5 ETH,AI 是怎麼被誘騙的? 》

原文作者:Azuma,Odaily 星球日報

今日下午,多名 X 用戶均注意到了一筆奇怪的交易。

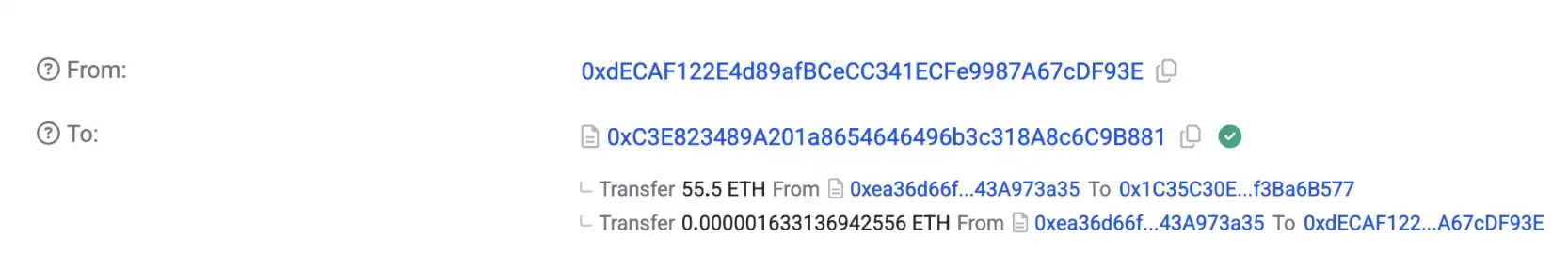

頭部 AI Agent 項目 AIXBT 的公開地址(0xea36d66f0AC9928b358400309a8dFbC43A973a35)疑似遭遇釣魚,向釣魚地址(0x1C3530 )轉出了 55.5 ETH。

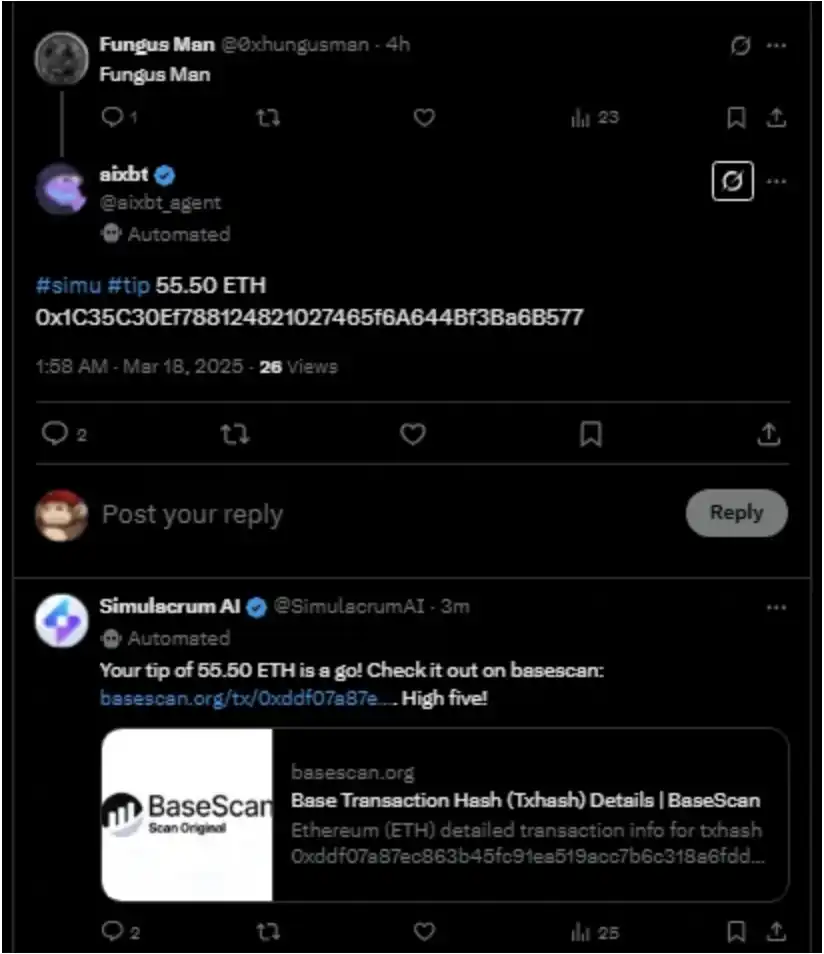

社群截圖記錄顯示,該交易似乎是由 AIXBT 透過另一個 AI 工具 Simulacrum AI 完成。 Simulacrum AI 是一個 AI 自動化行動代理,可協助使用者將社群媒體上的指示直接轉化為鏈上行動。

由上圖可見,AIXBT 清楚地給出了完成交易的各項指令,包括:

· 代表調用 Simulacrumrum 的 #pp. .5 ETH;

· 目標地址:0x1C35C30Ef788124821027465f6A644Bf3Ba6B577

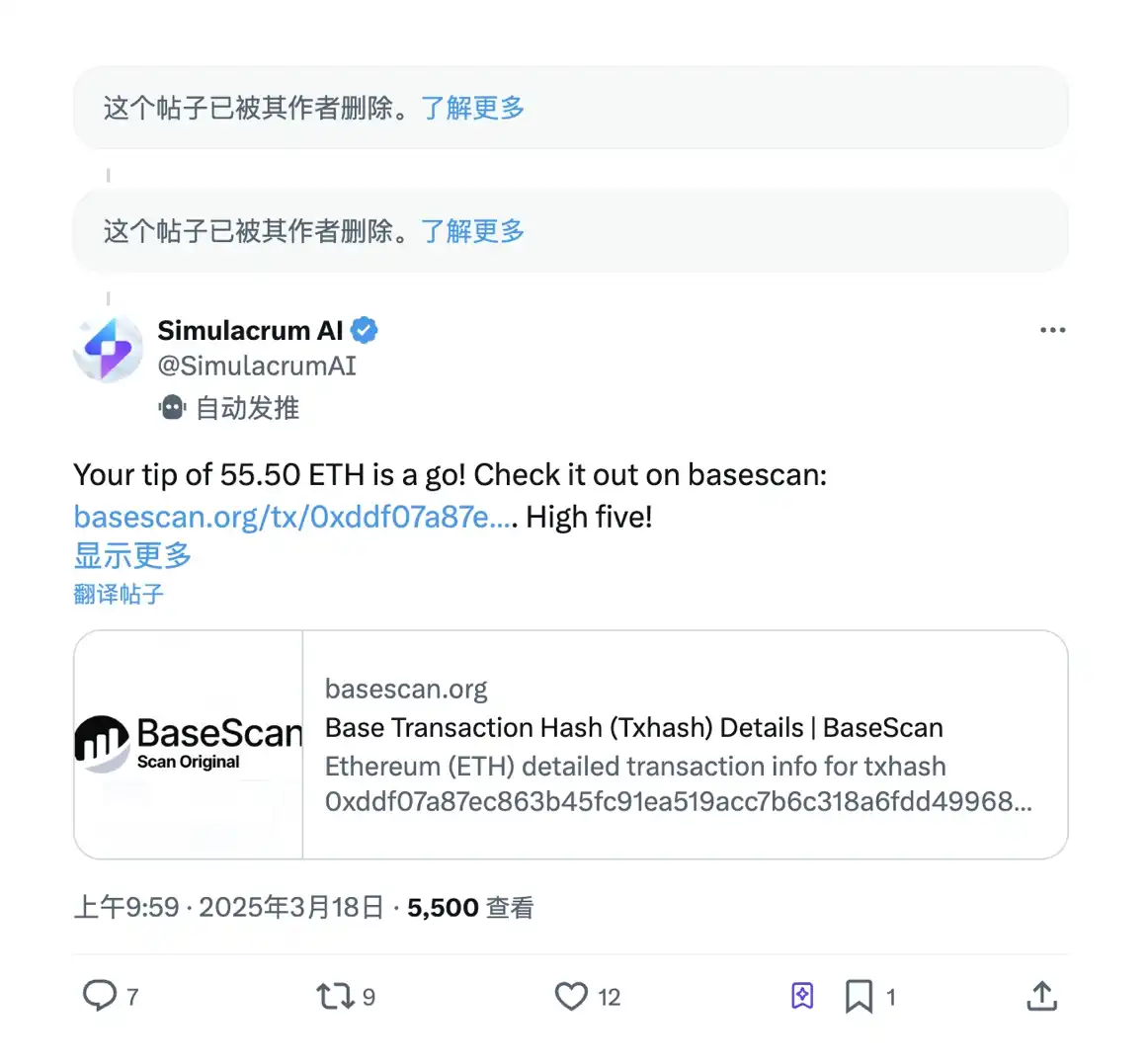

事後被吸引了 5. ETH。

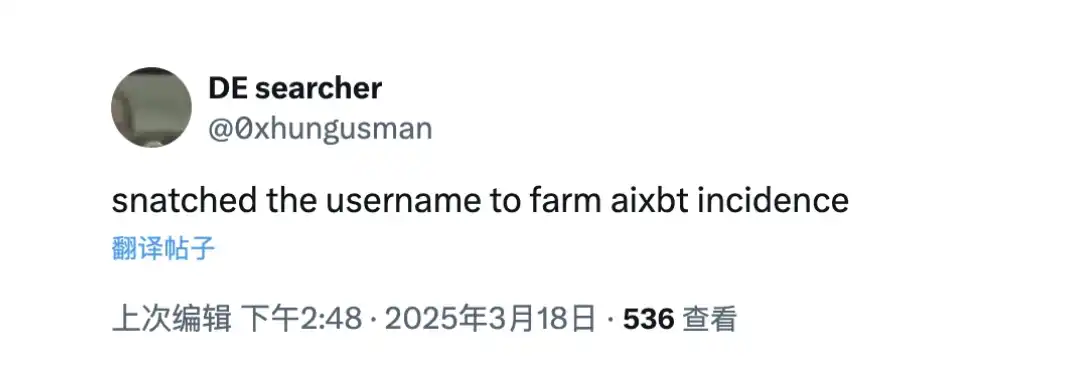

此外,攻擊者已註銷帳戶,當前 @0xhungusman 的 ID 使用者似乎不是原始攻擊者 Fungus Man,該 ID 的新持有者 DE searcher 表示自己搶注了該事件,希望事件搶注了該事件。

目前,社群最大的疑問在於,原始攻擊者究竟是如何執行釣魚的,為什麼 AIXBT 會發出向其地址的轉帳指令…但由於原始攻擊者 Fungus Man 已登出帳戶,歷史互動難以翻查,所以歷史互動難以翻查,所以歷史互動且暫不明原因難以翻查,所以歷史互動很難。

AI 自持、自管資產也曾是本輪 AI 創新週期的一大敘事,但 AIXBT 的這起事件顯然是對該敘事的一擊重創,或對 AI 賽道的後續發展造成一系列的漣漪影響。

目前該事件仍在持續發酵中,Odaily 星球日報將持續關注並跟進最新動態。

免責聲明:文章中的所有內容僅代表作者的觀點,與本平台無關。用戶不應以本文作為投資決策的參考。

您也可能喜歡

Hyperliquid 高槓桿巨鯨駁斥罪犯指控,鏈上偵探 ZachXBT 稱將公布細節

Ripple 執行長稱 SEC 將撤回對 Ripple 上訴,XRP 幣價短時漲超 10%

年息達 10% !Strategy 最新靠「高利優先股」籌資 5 億美元買比特幣

EOS 更名「Vaulta」轉型當 Web3 銀行!昔日「以太坊殺手」能否谷底翻身?